Oggi la cybersecurity aziendale è diventata essenziale per garantire la sopravvivenza di ogni azienda.

Siamo certi che ne senti parlare spesso, ma se hai ancora qualche perplessità su che cosa sia, allora sei nel posto giusto.

In poche parole, per sicurezza informatica aziendale o cybersecurity si intende l’insieme di pratiche, tecnologie e processi progettati per proteggere i sistemi informatici, le reti, i dispositivi e i dati di un’azienda dalle minacce digitali.

Queste minacce possono includere attacchi informatici, accessi non autorizzati, furti di dati, malware, ransomware, phishing e altre attività dannose che mirano a compromettere la sicurezza e l’integrità delle risorse digitali di un’organizzazione.

La cybersecurity non è solo una questione tecnica, ma un elemento chiave della gestione del rischio aziendale, essenziale per mantenere la fiducia dei clienti e garantire la crescita sostenibile nel tempo.

In questo articolo ti forniamo una guida pratica e dettagliata su come proteggere la tua azienda dalle minacce del web, delineando le strategie e le tecnologie più avanzate per una difesa robusta e proattiva.

Iniziamo!

Cybersecurity, perché devi proteggere i tuoi dati aziendali

Ti abbiamo già detto che è di fondamentale importanza proteggere reti e dati, ma ancora non ci credi. Probabilmente pensi che la tua PMI non sia un bottino così affascinante per i grandi predatori.

Purtroppo, dobbiamo farti cambiare idea perché i dati parlano chiaro.

Dalla ricerca di Assintel — Associazione Nazionale Imprese ICT datata marzo 2024 emerge che nel primo semestre del 2023, in Italia, gli attacchi informatici verso le micro, piccole e medie aziende sono aumentati del 85%.

Inoltre, la ricerca ha evidenziato che:

- I settori più colpiti dagli attacchi informatici sono in quest’ordine: manifatturiero, scientifico, ICT, sanitario e assicurativo.

- Le tecniche preferite dagli hacker sono malware, ransomware e phishing

Minacce informatiche, cosa temere

Conoscere il nemico è primo passo per stanarlo, per questo ci teniamo a mostrarti quali sono i principali attacchi informatici che si nascondono nella nostra rete: malware, ransomware e phishing.

Analizziamoli nel dettaglio:

Malware: il software che si insinua nel pc

I malware sono software dannosi creati per infiltrarsi in un computer senza il consenso del proprietario, il cui scopo è rubare dati sensibili e ottenere accessi non autorizzati.

In realtà, i malware sono una categoria di “truffe” online che comprendono:

- Virus, ovvero programmi, che come i virus reali, si autogenerano danneggiando il computer e tutto quello che c’è all’interno

- Trojan, sembrano dei programmi veritieri per cui è stesso l’utente che scaricandoli consente l’accesso al criminale informatico

- Spyware, un programma progettato per rubare informazioni come password e dati bancari.

Ransomware: il riscatto online

Questa è di sicuro la truffa più subdola ed è quello che gli hacker preferiscono per le aziende. Se ti stai chiedendo il perché, te lo spieghiamo subito: la sua caratteristica principale è il riscatto.

Si tratta di un software dannoso sviluppato per infettare un device (pc, smartphone, smart tv…) e bloccare l’accesso a file o al dispositivo, per poi chiedere di pagare.

La richiesta di pagamento compare sul pc infetto attraverso una finestra in cui vengono comunicati all’utente i termini entro cui pagare il riscatto se non vuole perdere tutti i suoi dati.

Questa tipologia di attacco si instaura tramite un controllo da remoto, comunicazione via e-mail o sms con allegati e link, cliccando su banner pubblicitari, navigando in siti poco sicuri o addirittura scaricando app e software.

A tal proposito, ti chiediamo di fare attenzione ad app o antivirus che offrono un download gratuito.

Per mostrarti la realtà dei ransomware ti invitiamo a visitare il sito di Ransomfeed, una dashboard che in tempo reale monitora e memorizza le rivendicazioni globali e italiane.

Phishing: il messaggio che ruba

Il phishing è la tecnica più diffusa, si tratta di un messaggio mandato via e-mail, sms, siti web o per via telefonica (vishing) con cui le persone vengono ingannate per rubare dati come password, carte di credito, indirizzi ecc.

Siamo sicuri che molto probabilmente hai ricevuto un messaggio o una mail che credevi provenisse da un’azienda a cui sei fidelizzato, ma poi solo in un secondo momento ti sei reso conto che forse c’era qualcosa che non andava.

Spesso si tratta di una telefonata proveniente da un numero che effettivamente già conosci, perché gli hacker si servono della tecnologia VoIP per intercettare il protocollo IT e mutarlo.

Oppure attraverso una e-mail che sembra arrivare dalla tua banca con un link di un sito identico all’originale ma che in realtà atterra su una landing page fittizia.

Come quello che è successo a Milano dove un uomo è stato truffato perdendo tutti i suoi risparmi pari a una somma di 241 mila euro. Il signore ha ricevuto un sms da un numero che sembrava essere della sua banca, in cui gli comunicavano di un attacco informatico sul suo cellulare e sui suoi conti collegati. Pertanto, gli è stato consigliato di bloccare il conto.

Successivamente, è stato telefonato da “un operatore” che lo invitava a depositare tutti i suoi risparmi in altri conti.

La fine già la conosci.

Disarmante, non è vero?

Come non cadere nella trappola online

Oggi a causa della frenesia di tutti i giorni è sempre più difficile notare le imperfezioni del phishing, malware e ransomware ed è sempre più facile cadere nella trappola.

I messaggi di questo tipo sono molto simili alle aziende che conosciamo: stessi font, layout e stesso tono. Allora come riconoscere se un messaggio è veritiero?

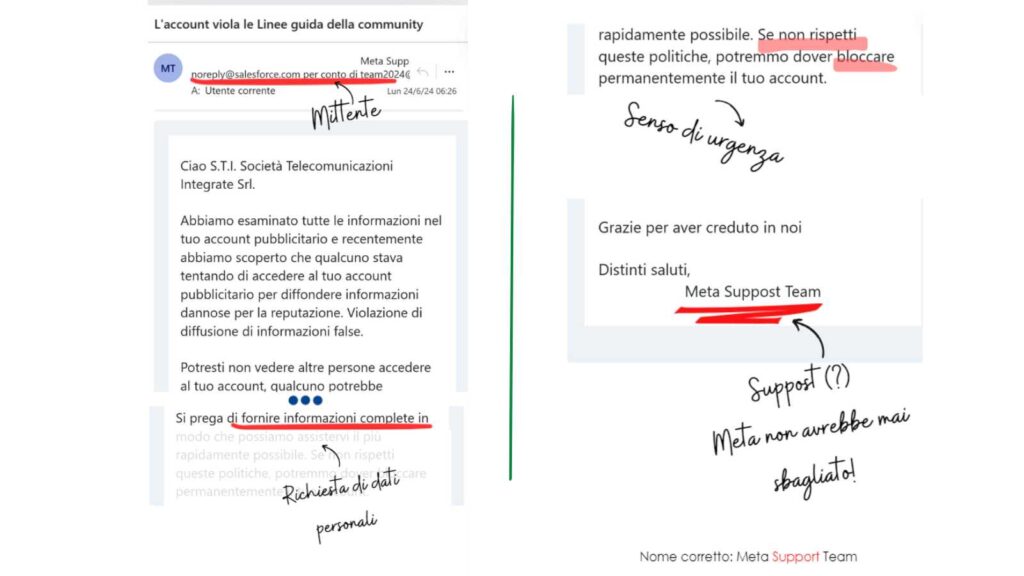

- Poni scrupolosa attenzione a come è scritto il testo e agli errori grammaticali (specie nella firma).

- Fai attenzione al mittente

- Senti l’urgenza di compiere l’azione richiesta? Prenditi un momento per analizzare il tutto.

- Ti chiedono di lasciare i tuoi dati personali? Attiva i tuoi alert.

Ti mostriamo un esempio.

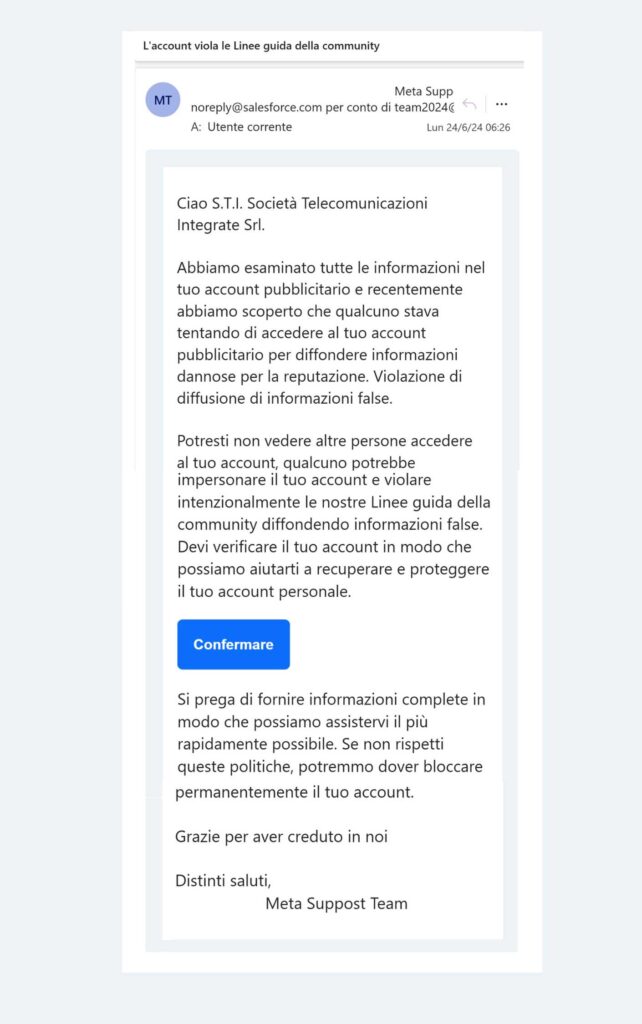

La settimana scorsa, la STI – Società Telecomunicazioni Integrate ci ha inoltrato una mail che sembrava provenire da Meta.

Sembrava tutto nella norma, ma a destare sospetti alla STI è stato il modo in cui l’e-mail è stata scritta, così l’abbiamo analizzata insieme.

Come vedi sono piccoli i dettagli che fanno suonare il tuo campanello di allarme, ma se leggi l’e-mail scrupolosamente, puoi salvare il tuo business.

Per frodi più complesse e pericolose non basta l’attenzione, c’è bisogno di un partner affidabile.

Come proteggere la tua azienda in Campania con le soluzioni EnjoIP

EnjoIP è un provider Internet in Campania e probabilmente questo già lo sai. Noi, non siamo solo questo, siamo molto molto di più!

Quando diciamo di essere l’alleato del tuo business ti raccontiamo la verità, perché oltre al nostro core business offriamo soluzioni di protezione come:

- Backup

- Firewall

- VPN

Backup, una copia sicura dei tuoi dati

Il backup è il primo step per proteggere e conservare i tuoi dati. Fondamentale quando si parla di cybersecurity, ma anche in caso di furto offline e incendio.

Noi di EnjoIP, in collaborazione con Planetel, seguiamo la regola del 3–2–1, questo vuol dire che strutturiamo il backup in questo modo:

3 Copie di dati

2 Backup su due (o +) supporti

1 Copia off-site

Così i tuoi dati saranno sempre al sicuro.

Se questa soluzione non ti basta, ti consigliamo una soluzione di cui andiamo molto fieri: il Disaster Recovery Orchestrator, ovvero in caso di attacco informatico, i nostri tecnici si occuperanno dell’esecuzione, dell’analisi e del ripristino della tua infrastruttura IT.

Firewall, il muro che ostacola l’attacco

Il firewall è uno degli strumenti più efficaci in materia di cybersecurity. Immaginalo come un muro che consente o ostacola l’accesso agli estranei nella tua azienda.

Nei fatti, è un dispositivo di sicurezza che monitora il traffico in entrata e in uscita di una rete. In questo modo il traffico legittimo e sicuro può oltrepassare il muro, mentre i tentativi pericolosi vengono fermati.

Noi di EnjoIP offriamo un Next Generation Firewall (NGFW) in grado, cioè di bloccare i malware più aggiornati, riconoscere le app pericolose e prevenire le intrusioni.

Il firewall fornito di EnjoIP è adatto alla tua azienda se:

- Gestisci una grande mole di dati

- Hai un server centrale accessibile da più sedi e postazioni da remoto

- Possiedi già un firewall e vuoi delegare la gestione ad uno specialista

VPN, della rete LAN che maschera l’indirizzo IP

La Virtual Private Network consente di creare una rete virtuale che protegge l’identità degli utenti online. In poche parole, è un’estensione della rete LAN che maschera il nostro indirizzo IP.

A livello aziendale è utilizzata per il lavoro da remoto, o per chi rinuncia a una fibra ottica dedicata e ha bisogno di proteggere la propria rete.

Le connessioni pubbliche, domestiche o FTTC sono molto meno sicure rispetto alle GEA e le tipiche connessioni da ufficio. Per questo, la VPN è fondamentale per proteggere la rete al di fuori di un perimetro geografico ben definito. In pratica, connettendoti al VPN aziendale dalla tua postazione il tuo computer diventerà sicuro come quello che usi in ufficio (o come quando sei in ufficio).

EnjoIP, l’alleato del tuo business in Campania

Noi di EnjoIP lavoriamo ogni giorno affinché possiamo rappresentare per tutti i nostri clienti un punto di riferimento.

Se hai un’azienda con sede legale e/o operativa a Napoli, Caserta, Benevento, Salerno, Avellino e zone limitrofe contattaci per un preventivo.

Ti telefoneremo per comprendere le tue esigenze, un nostro tecnico farà un sopralluogo nella tua sede e il nostro team di professionisti progetterà l’infrastruttura per proteggere il tuo business.

Allora? Contattaci per conoscerci meglio!